Rollen & Zugriff (RBAC)

Pfad: /dashboard/roles · Berechtigung: Nur Admin

FRENZY.BOT nutzt eine rollenbasierte Zugriffskontrolle auf Modulebene (RBAC), um zu verwalten, was jedes Teammitglied im Dashboard sehen und tun kann. Dies stellt sicher, dass Mitarbeiter tägliche Aufgaben erledigen können, ohne versehentlich Systemeinstellungen zu ändern.

Wie RBAC funktioniert

- Jedem Benutzer ist genau eine Rolle zugewiesen.

- Jede Rolle verfügt über einen Satz von Modulberechtigungen — entweder Zugriff auf ein Modul oder nicht.

- Wenn sich ein Benutzer anmeldet, zeigt die Seitenleiste nur die Module an, die seine Rolle zulässt.

- API-Endpunkte erzwingen ebenfalls Berechtigungen — selbst wenn jemand manuell zu einer URL navigiert, geben unbefugte Anfragen einen 403 Forbidden Fehler zurück.

Standardrollen

| Rolle | Enthaltene Module | Ausgeschlossene Module |

|---|---|---|

| Admin | Alle Module | Keine |

| Manager | Knowledge Base, Conversations, Handoff, Leads, Analytics, Channels, Integrations, Sync Jobs, Settings, Embed, Modules | User Management, System Logs |

| Staff | Knowledge Base, Conversations, Leads, Integrations, Channels, Sync Jobs | Settings, Users, Roles, Analytics, System Logs, Modules, Embed |

Diese Standards decken die meisten Teamstrukturen ab. Sie können diese mithilfe der Berechtigungsmatrix anpassen.

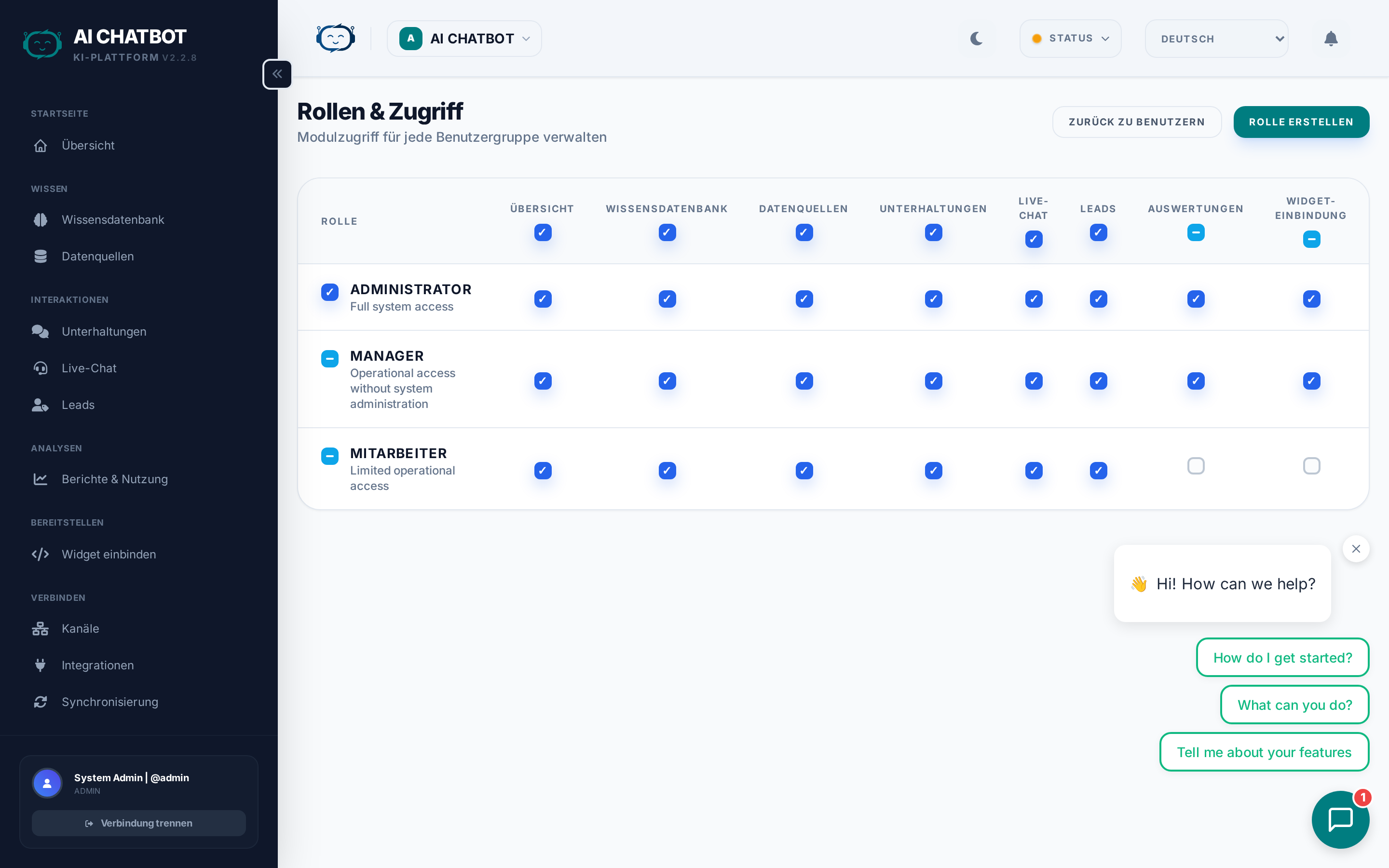

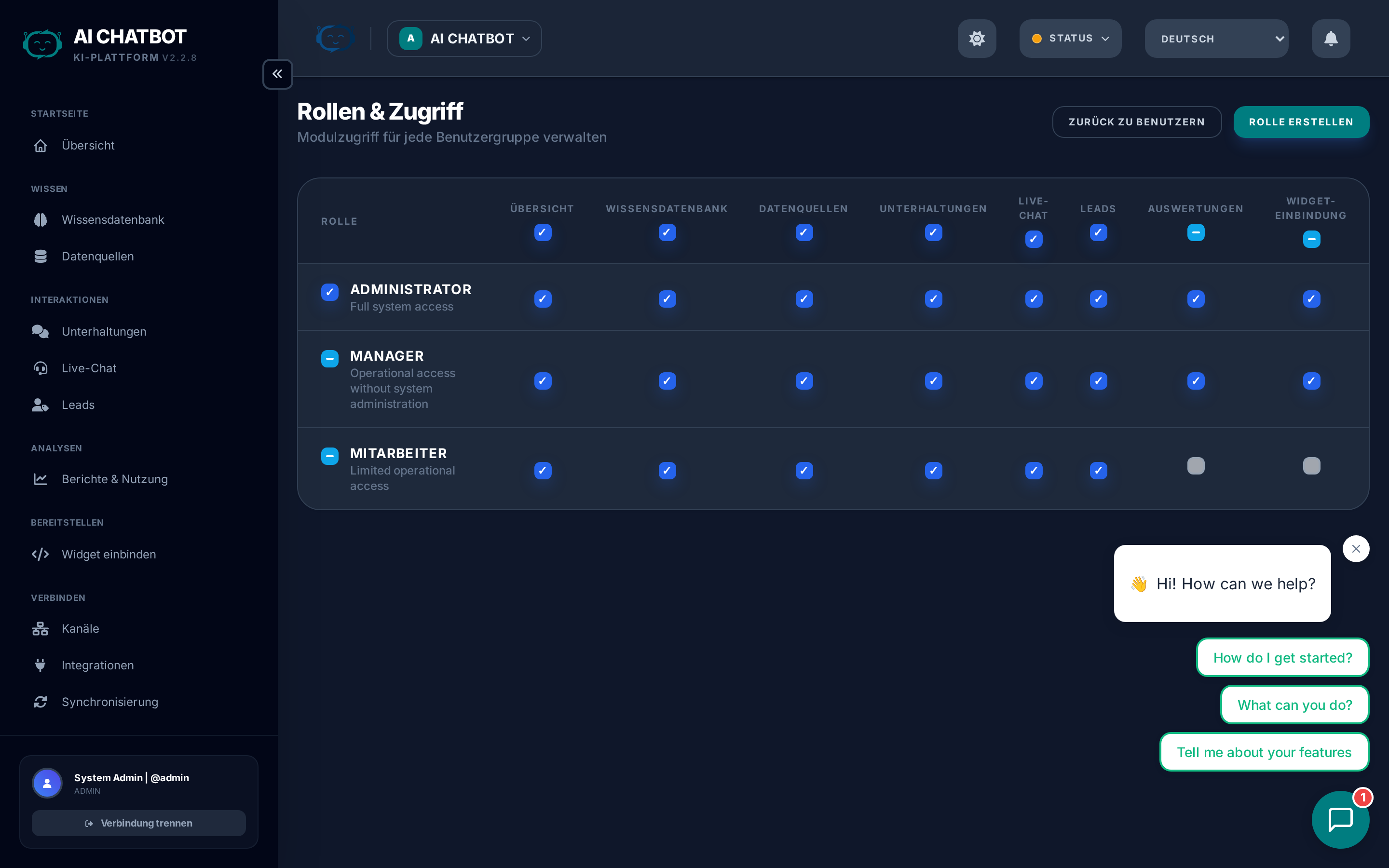

Berechtigungsmatrix

Die Seite "Rollen & Zugriff" (/dashboard/roles) zeigt ein Raster aus Rollen × Modulen mit Kippschaltern:

- Eizelne Module umschalten — Aktivieren oder deaktivieren Sie Module für jede Rolle separat.

- Massen-Umschalten — Aktivieren oder deaktivieren Sie alle Module für eine Rolle gleichzeitig.

- Änderungen werden sofort wirksam — die Seitenleiste des Benutzers aktualisiert sich beim nächsten Laden der Seite.

Verfügbare Module

| Modul | Was es steuert |

|---|---|

| Knowledge Base | Hochladen von Dateien, URLs, FAQs; Verwalten von Datenquellen |

| Conversations | Chat-Verlauf und Sitzungstranskripte einsehen |

| Handoff | Arbeitsbereich für Live-Chat-Agenten |

| Leads | Lead-Pipeline und Kontaktverwaltung |

| Analytics | Berichte, Funnel-Metriken, Nutzungsdaten |

| Channels | WhatsApp, Telegram, Discord, etc. |

| Integrations | Email, Webhook, Google Sheets, MailChimp |

| Sync Jobs | Überwachung von Hintergrundaufgaben |

| Settings | KI-Engine, Branding, Widget, Systemkonfiguration |

| Users | Verwaltung von Teammitgliedern |

| Roles | Berechtigungsmatrix (diese Seite) |

| Modules | Aktivierung und Verwaltung von Funktionen |

| Embed | Generator für Widget-Einbettungscode |

| Activity Logs | System-Audit-Trail |

Typische Rollenkonfigurationen

| Teammitglied | Empfohlene Rolle | Warum |

|---|---|---|

| Geschäftsinhaber | Admin | Benötigt volle Kontrolle über Einstellungen, Benutzer und Abrechnung |

| Operations Manager | Manager | Verwalte den täglichen Betrieb, Analysen und Integrationen ohne Systemzugriff |

| Support-Mitarbeiter | Staff | Bearbeitet Konversationen, Leads und die Wissensdatenbank ohne Zugriff auf Einstellungen |

| Content Manager | Staff (mit KB + Sync Jobs) | Verwaltet ausschließlich Inhalte der Wissensdatenbank |

So aktualisieren Sie eine Rolle

- Gehen Sie zu Roles & Access in der Seitenleiste.

- Suchen Sie die Rolle, die Sie ändern möchten.

- Schalten Sie die Module um, die Sie aktivieren oder deaktivieren möchten.

- Änderungen werden automatisch gespeichert.

- Benutzer mit dieser Rolle sehen die aktualisierte Seitenleiste beim nächsten Laden der Seite.

Nach Änderungen testen

Loggen Sie sich nach dem Ändern einer Rolle als Benutzer mit dieser Rolle ein (oder bitten Sie ihn, die Seite neu zu laden), um zu prüfen, ob die Seitenleiste und der Zugriff korrekt sind.

Admin-Schutz

- Das primäre Admin-Konto kann nicht gelöscht, deaktiviert oder in seiner Rolle geändert werden.

- Admin-Benutzername und -E-Mail sind gesperrt — nur das Passwort kann aktualisiert werden.

- Dies stellt sicher, dass immer mindestens ein Konto mit vollem Systemzugriff existiert.

Details zur Durchsetzung

RBAC wird auf zwei Ebenen erzwungen:

- UI-Ebene — Die Seitenleiste blendet Module aus, die nicht in der Rolle des Benutzers enthalten sind. Unbefugte Seiten zeigen einen "Berechtigung verweigert"-Bildschirm.

- API-Ebene — Jeder Dashboard-API-Endpunkt prüft die Rolle des Benutzers, bevor die Anfrage verarbeitet wird. Unbefugte Anfragen geben HTTP 403 zurück.

Diese duale Durchsetzung bedeutet, dass selbst wenn jemand ein Lesezeichen setzt oder manuell eine URL eingibt, die Berechtigungen nicht umgangen werden können.

FAQ

F: Warum sieht ein Benutzer einen 403-Fehler, anstatt zum Login weitergeleitet zu werden?

- Der Benutzer ist angemeldet, aber seine Rolle beinhaltet dieses Modul nicht. 403 (Forbidden) wird absichtlich angezeigt — es bedeutet "Sie sind authentifiziert, aber nicht autorisiert." Aktualisieren Sie die Rolle unter "Roles & Access".

F: Kann ich benutzerdefinierte Rollen über Admin/Manager/Staff hinaus erstellen?

- Das aktuelle System unterstützt die drei integrierten Rollen mit anpassbaren Modulberechtigungen. Benutzerdefinierte Rollennamen stehen auf der Roadmap.

F: Müssen sich Benutzer aus- und wieder einloggen, damit Rollenänderungen wirksam werden?

- Nein. Rollenänderungen werden beim nächsten Seitenaufruf des Benutzers wirksam. Ein Ausloggen ist nicht erforderlich.

F: Gilt RBAC pro Bot oder global?

- RBAC ist global — die Rolle eines Benutzers gilt für alle Bots, auf die er Zugriff hat. Ein Rollen-Scoping pro Bot steht auf der Roadmap.