Rollen & Toegang (RBAC)

Pad: /dashboard/roles · Permissie: Alleen beheerder (Admin)

FRENZY.BOT maakt gebruik van Role-Based Access Control (RBAC) op moduleniveau om te beheren wat elk teamlid kan zien en doen in het dashboard. Dit zorgt ervoor dat medewerkers dagelijkse taken kunnen uitvoeren zonder per ongeluk systeeminstellingen te wijzigen.

Hoe RBAC werkt

- Elke gebruiker krijgt precies één rol toegewezen.

- Elke rol heeft een set module-permissies — ofwel toegang tot een module, of niet.

- Wanneer een gebruiker inlogt, toont de zijbalk alleen de modules die zijn toegestaan voor diens rol.

- API-endpoints handhaven ook permissies — zelfs als iemand handmatig naar een URL navigeert, retourneren ongeautoriseerde verzoeken een 403 Forbidden foutmelding.

Standaardrollen

| Rol | Inbegrepen modules | Uitgesloten modules |

|---|---|---|

| Admin | Alle modules | Geen |

| Manager | Knowledge Base, Conversations, Handoff, Leads, Analytics, Channels, Integrations, Sync Jobs, Settings, Embed, Modules | User Management, System Logs |

| Staff | Knowledge Base, Conversations, Leads, Integrations, Channels, Sync Jobs | Settings, Users, Roles, Analytics, System Logs, Modules, Embed |

Deze standaardinstellingen dekken de meeste teamstructuren. U kunt ze aanpassen met behulp van de permissiematrix.

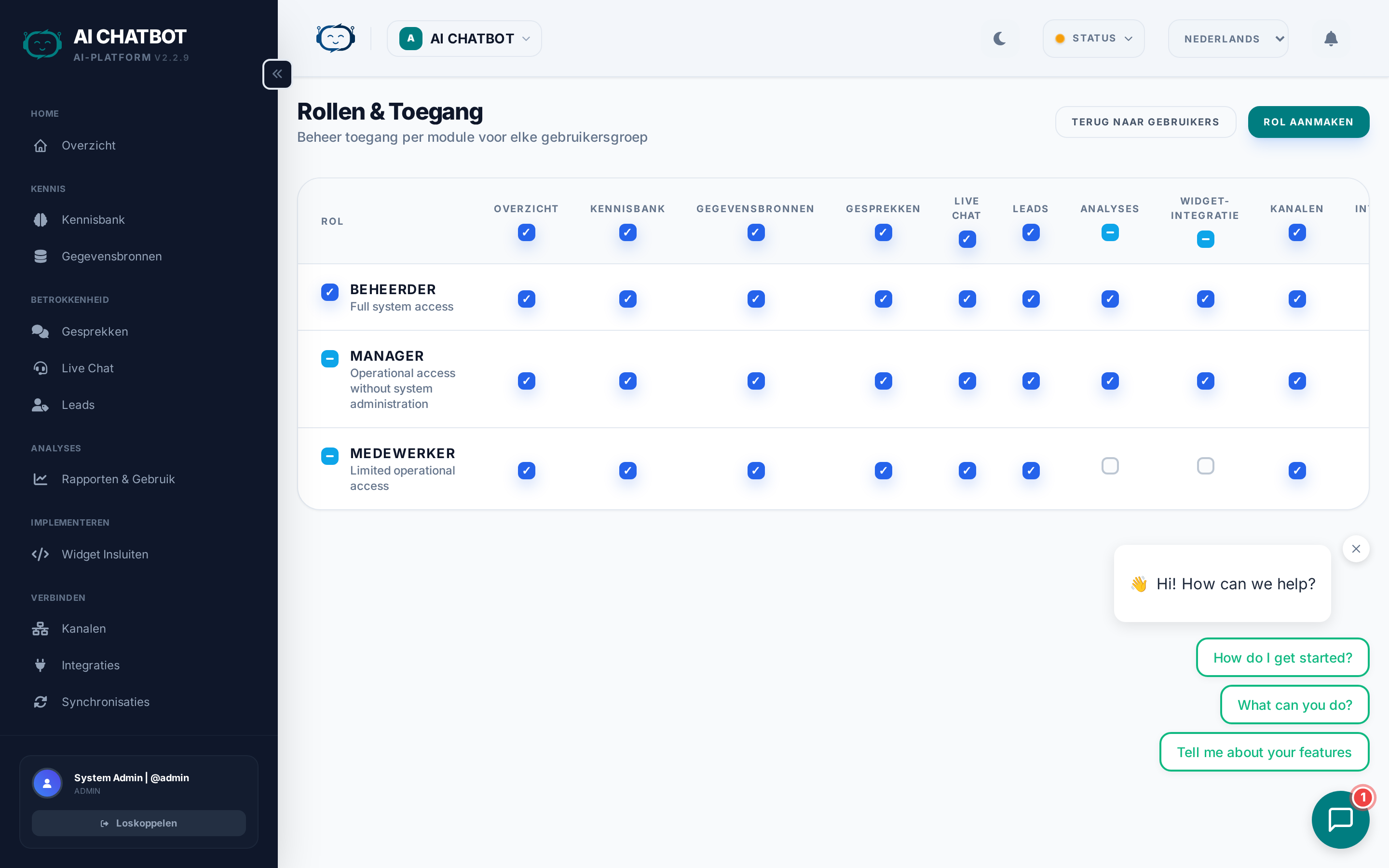

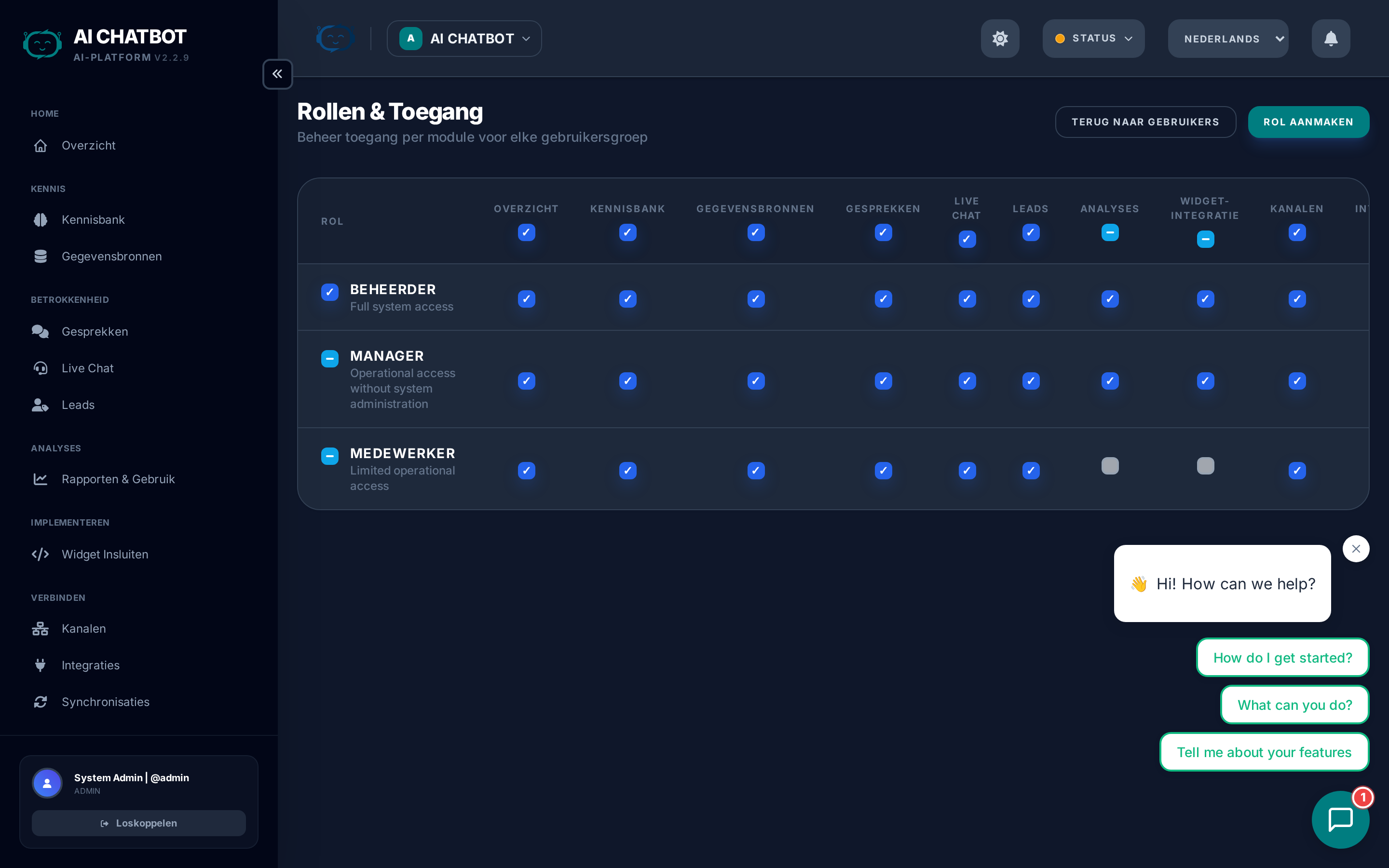

Permissiematrix

De pagina Rollen & Toegang (/dashboard/roles) toont een raster van rollen × modules met schakelaars:

- Individuele modules in-/uitschakelen per rol.

- Bulk schakelen — Schakel alle modules tegelijk in of uit voor een rol.

- Wijzigingen treden onmiddellijk in werking — de zijbalk van de gebruiker wordt bijgewerkt bij de volgende pagina-aanroep.

Beschikbare modules

| Module | Wat het beheert |

|---|---|

| Knowledge Base | Bestanden, URL's, FAQ's uploaden; gegevensbronnen beheren |

| Conversations | Chatgeschiedenis en sessietranscripties bekijken |

| Handoff | Werkruimte voor live chat-agents |

| Leads | Lead-pipeline en contactbeheer |

| Analytics | Rapporten, funnel-statistieken, gebruiksgegevens |

| Channels | WhatsApp, Telegram, Discord, etc. |

| Integrations | E-mail, Webhook, Google Sheets, MailChimp |

| Sync Jobs | Monitoring van achtergrondtaken |

| Settings | AI-engine, branding, widget, systeemconfiguratie |

| Users | Beheer van teamleden |

| Roles | Permissiematrix (deze pagina) |

| Modules | Activering en beheer van functies |

| Embed | Generator voor widget-insluitcode |

| Activity Logs | Systeemauditlogboek |

Typische rolconfiguraties

| Teamlid | Aanbevolen rol | Waarom |

|---|---|---|

| Bedrijfseigenaar | Admin | Heeft volledige controle nodig over instellingen, gebruikers en facturering |

| Operations manager | Manager | Beheert dagelijkse activiteiten, analyses en integraties zonder systeemtoegang |

| Supportmedewerker | Staff | Behandelt gesprekken, leads en kennisbank zonder toegang tot instellingen |

| Contentmanager | Staff (met KB + Sync Jobs) | Beheert uitsluitend de inhoud van de kennisbank |

Een rol bijwerken

- Ga naar Roles & Access in de zijbalk.

- Zoek de rol die u wilt wijzigen.

- Schakel de modules in of uit die u wilt toestaan of weigeren.

- Wijzigingen worden automatisch opgeslagen.

- Gebruikers met die rol zien de bijgewerkte zijbalk bij hun volgende pagina-aanroep.

Testen na wijzigingen

Na het wijzigen van een rol, log in als een gebruiker met die rol (of vraag hen de pagina te vernieuwen) om te controleren of de zijbalk en toegang correct zijn.

Beheerdersbescherming

- Het primaire beheerdersaccount kan niet worden verwijderd, gedeactiveerd of van rol worden veranderd.

- De gebruikersnaam en het e-mailadres van de beheerder zijn vergrendeld — alleen het wachtwoord kan worden bijgewerkt.

- Dit garandeert dat er altijd ten minste één account is met volledige systeemtoegang.

Handhavingsdetails

RBAC wordt op twee niveaus gehandhaafd:

- UI-niveau — De zijbalk verbergt modules die niet in de rol van de gebruiker zijn opgenomen. Ongeautoriseerde pagina's tonen een "toegang geweigerd" scherm.

- API-niveau — Elk dashboard API-endpoint controleert de rol van de gebruiker voordat het verzoek wordt verwerkt. Ongeautoriseerde verzoeken retourneren HTTP 403.

Deze dubbele handhaving betekent dat zelfs als iemand een bladwijzer heeft of handmatig een URL invoert, de permissies niet kunnen worden omzeild.

FAQ

V: Waarom ziet een gebruiker een 403-fout in plaats van te worden doorgestuurd naar de login?

- De gebruiker is ingelogd, maar zijn rol bevat die module niet. 403 (Forbidden) wordt opzettelijk getoond — het betekent "je bent geauthenticeerd maar niet geautoriseerd." Werk hun rol bij in Roles & Access.

V: Kan ik aangepaste rollen maken naast Admin/Manager/Staff?

- Het huidige systeem ondersteunt de drie ingebouwde rollen met aanpasbare modulepermissies. Aangepaste rollen met eigen namen staan op de roadmap.

V: Moet een gebruiker uitloggen en opnieuw inloggen na een rolwijziging?

- Nee. Rolwijzigingen treden in werking bij de volgende paginanavigatie van de gebruiker. Ze hoeven niet uit te loggen.

V: Is RBAC per bot of globaal?

- RBAC is globaal — de rol van een gebruiker is van toepassing op alle bots waar hij toegang toe heeft. Roltoewijzing per bot staat op de roadmap.