Cargos e Acesso (RBAC)

Caminho: /dashboard/roles · Permissão: Apenas Admin

O FRENZY.BOT utiliza o Controle de Acesso Baseado em Cargos (RBAC) em nível de módulo para gerenciar o que cada membro da equipe pode visualizar e realizar no dashboard. Isso garante que a equipe possa lidar com as tarefas diárias sem alterar acidentalmente as configurações do sistema.

Como o RBAC funciona

- Cada usuário é atribuído a exatamente um cargo.

- Cada cargo possui um conjunto de permissões de módulo — acesso ao módulo permitido ou não.

- Quando um usuário faz login, a barra lateral exibe apenas os módulos que seu cargo permite.

- Os endpoints da API também aplicam as permissões — mesmo que alguém navegue manualmente para uma URL, solicitações não autorizadas retornam um erro 403 Forbidden.

Cargos padrão

| Cargo | Módulos incluídos | Módulos excluídos |

|---|---|---|

| Admin | Todos os módulos | Nenhum |

| Manager | Knowledge Base, Conversations, Handoff, Leads, Analytics, Channels, Integrations, Sync Jobs, Settings, Embed, Modules | User Management, System Logs |

| Staff | Knowledge Base, Conversations, Leads, Integrations, Channels, Sync Jobs | Settings, Users, Roles, Analytics, System Logs, Modules, Embed |

Esses padrões cobrem a maioria das estruturas de equipe. Você pode personalizá-los usando a matriz de permissões.

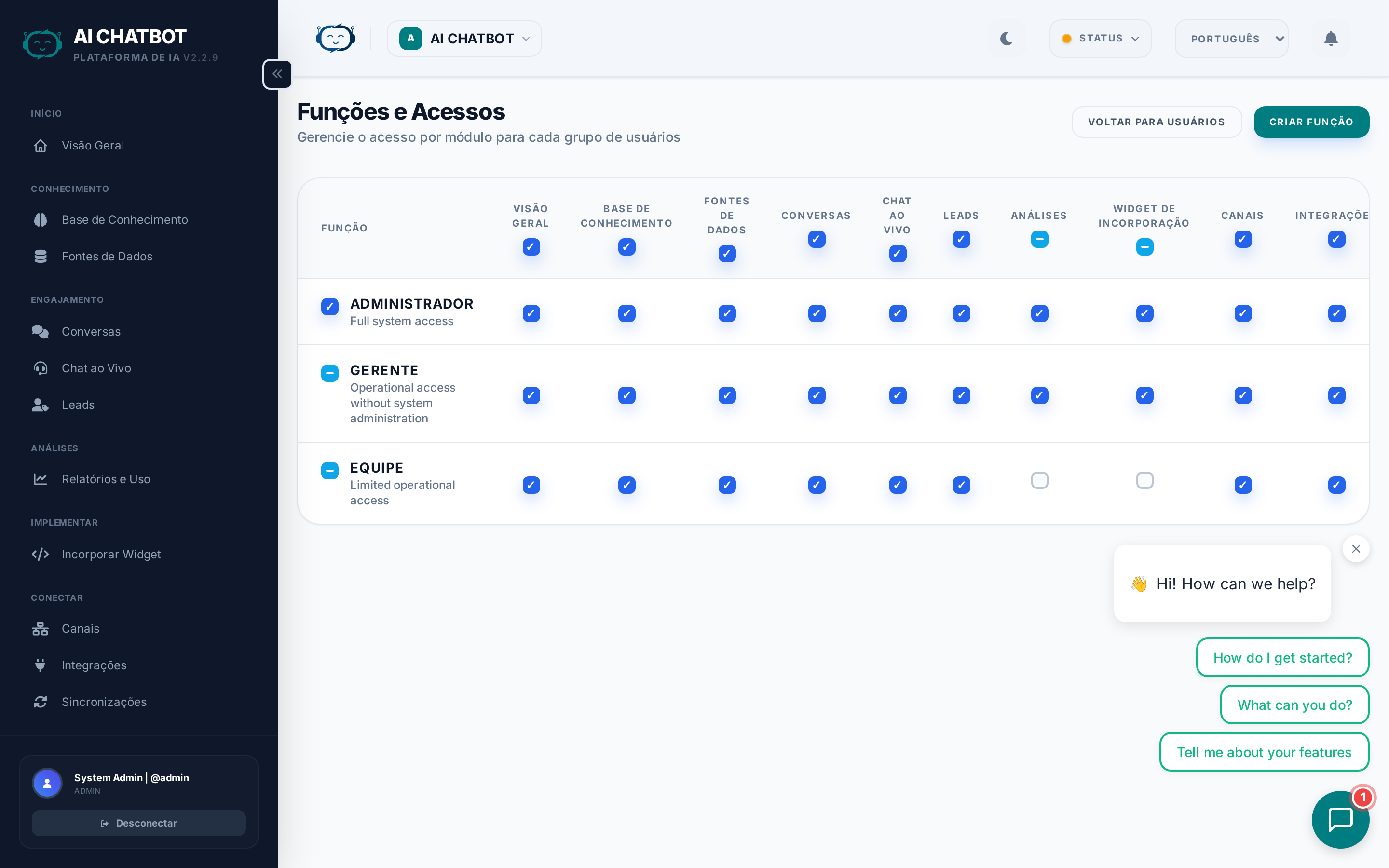

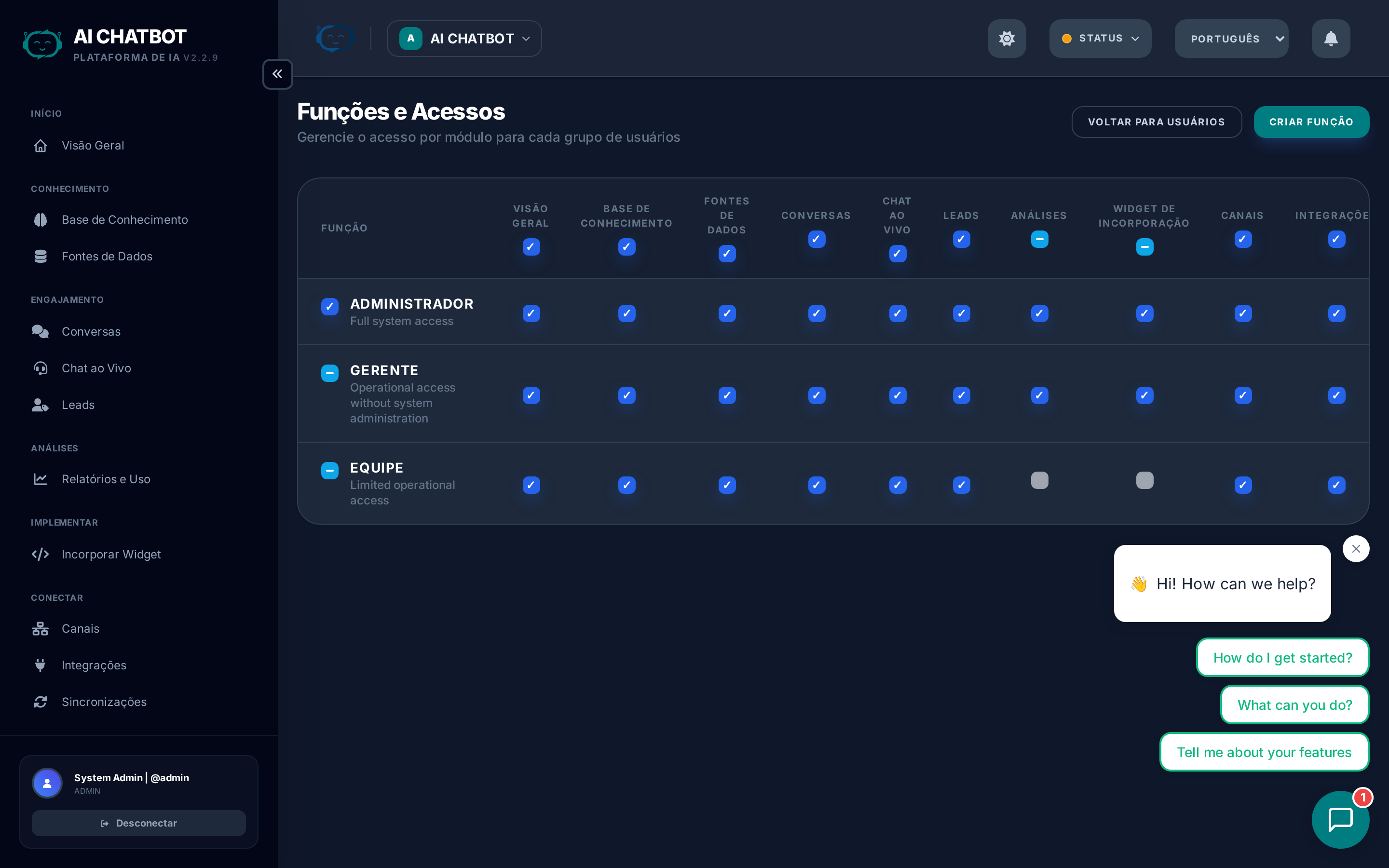

Matriz de permissões

A página de Cargos e Acesso (/dashboard/roles) exibe uma grade de cargos × módulos com chaves de ativação:

- Ativar/desativar módulos individuais para cada cargo.

- Ativação em massa — Ative ou desative todos os módulos de uma vez para um cargo.

- As alterações entram em vigor imediatamente — a barra lateral do usuário é atualizada no próximo carregamento de página.

Módulos disponíveis

| Módulo | O que controla |

|---|---|

| Knowledge Base | Upload de arquivos, URLs, FAQs; gerenciamento de fontes de dados |

| Conversations | Visualização do histórico de chat e transcrições de sessão |

| Handoff | Espaço de trabalho do agente de chat ao vivo |

| Leads | Pipeline de leads e gerenciamento de contatos |

| Analytics | Relatórios, métricas de funil, dados de uso |

| Channels | WhatsApp, Telegram, Discord, etc. |

| Integrations | Email, Webhook, Google Sheets, MailChimp |

| Sync Jobs | Monitoramento de tarefas em segundo plano |

| Settings | Engine de IA, branding, widget, configuração do sistema |

| Users | Gerenciamento de membros da equipe |

| Roles | Matriz de permissões (esta página) |

| Modules | Ativação e gerenciamento de funcionalidades |

| Embed | Gerador de código de incorporação do widget |

| Activity Logs | Trilha de auditoria do sistema |

Configurações típicas de cargo

| Membro da equipe | Cargo recomendado | Por que |

|---|---|---|

| Dono do negócio | Admin | Precisa de controle total sobre configurações, usuários e faturamento |

| Gerente de operações | Manager | Gerencia operações diárias, análises e integrações sem acesso ao sistema |

| Agente de suporte | Staff | Lida com conversas, leads e base de conhecimento sem acesso às configurações |

| Gerente de conteúdo | Staff (com KB + Sync Jobs) | Gerencia apenas o conteúdo da base de conhecimento |

Como atualizar um cargo

- Vá para Roles & Access na barra lateral.

- Encontre o cargo que deseja modificar.

- Ative ou desative os módulos desejados.

- As alterações são salvas automaticamente.

- Usuários com esse cargo verão a barra lateral atualizada no próximo carregamento de página.

Teste após as alterações

Após modificar um cargo, faça login com um usuário que possua esse cargo (ou peça para que ele atualize a página) para verificar se a barra lateral e o acesso estão corretos.

Proteção de Admin

- A conta de admin primária não pode ser excluída, desativada ou ter seu cargo alterado.

- O nome de usuário e e-mail do Admin estão bloqueados — apenas a senha pode ser atualizada.

- Isso garante que sempre haja pelo menos uma conta com acesso total ao sistema.

Detalhes de aplicação

O RBAC é aplicado em dois níveis:

- Nível de Interface (UI) — A barra lateral oculta os módulos que o cargo do usuário não inclui. Páginas não autorizadas exibem uma tela de permissão negada.

- Nível de API — Cada endpoint da API do dashboard verifica o cargo do usuário antes de processar a solicitação. Solicitações não autorizadas retornam HTTP 403.

Essa aplicação dupla significa que, mesmo que alguém salve nos favoritos ou insira uma URL manualmente, não conseguirá burlar as permissões.

FAQ

P: Por que um usuário vê um erro 403 em vez de ser redirecionado para o login?

- O usuário está logado, mas seu cargo não inclui aquele módulo. O erro 403 (Forbidden) é exibido intencionalmente — significa "você está autenticado, mas não autorizado". Atualize o cargo dele em Roles & Access.

P: Posso criar cargos personalizados além de Admin/Manager/Staff?

- O sistema atual suporta os três cargos integrados com permissões de módulo personalizáveis. Cargos com nomes personalizados estão no nosso roteiro de desenvolvimento (roadmap).

P: As alterações de cargo exigem que o usuário faça logout e login novamente?

- Não. As alterações de cargo entram em vigor na próxima navegação de página do usuário. Eles não precisam deslogar.

P: O RBAC é por bot ou global?

- O RBAC é global — o cargo de um usuário se aplica a todos os bots aos quais ele tem acesso. O escopo de cargo por bot está no nosso roteiro de desenvolvimento (roadmap).